НИЦ «Технологии» начали сотрудничество с компанией ИнфоТеКС в области криптозащиты оборудования

IP-камеры 360+1°, смогут использовать программное обеспечение ViPNet Client.

Программный комплекс ViPNet Client предназначен для защиты «умных» устройств, в том числе – IP-видеокамер. Это ПО надежно защищает от внешних и внутренних сетевых атак за счет фильтрации трафика. Кроме того, ПК-ViPNet Client обеспечивает защищенную работу с корпоративными данными через зашифрованный канал, в том числе для удаленных пользователей.

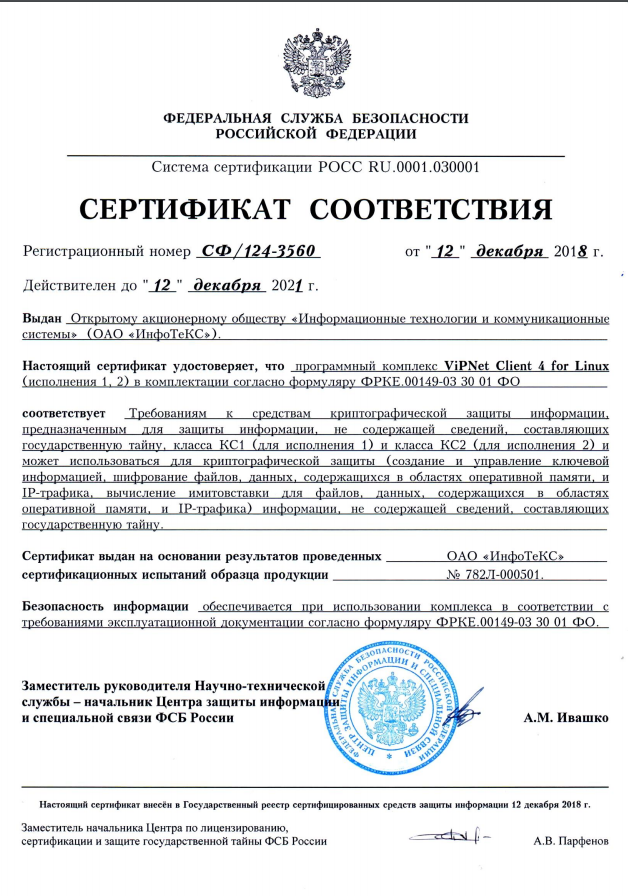

ViPNet Client имеет сертификат соответствия требованиям к СКЗИ класса КС1 и КС2. ПО внесено в «Единый реестр нотификаций о характеристиках шифровальных (криптографических) средств и товаров, их содержащих».

При использовании модуля ViPNet Client на IP-видеокамерах, зашифрованный поток идет на устройство, оснащенное программой ViPNet Coordinator. Эта программа позволяет передавать зашифрованный трафик на компьютеры, оснащенные ПК-WiPNet Client’ом.

Благодаря использованию координатора, изображение с таких камер будет доступно только на компьютерах, заранее авторизованных для работы с видеопотоком.

Напомним, недавно мы рассказывали о том, что инженеры НИЦ «Технологии» разработали IP-камеру с СКЗИ – программно-аппаратным комплексом, обеспечивающим защиту информации внутри системы видеонаблюдения.

Такое оборудование, в частности, используется при организации критической информационной инфраструктуры (КИИ): на объектах здравоохранения, транспорта, связи, энергетики, а также в банковской сфере и при работе оборонной и топливно-энергетической промышленности. В частности объекты КИИ, обязаны принять меры для соответствия требованиям ФЗ-187 в блоке защиты информации в т. ч. поступающей от смарт-устройств (камер видеонаблюдения).

Для работы видеокамер внутри КИИ требуется оснащение СКЗИ. Комплекс перемещает весь трафик системы видеонаблюдения в виртуальную сеть, защищенную с использованием TLS-соединений, создаваемых СКЗИ. При этом информация остается прозрачной для системы видеонаблюдения. Однако попытка чтения и подмены информации злоумышленником будет исключена, даже если он получит доступ к сетевой инфраструктуре системы.